En février 2017, RedOwl et IntSights, deux entreprises spécialisées en solutions de cybersécurité, dévoilaient, via la publication dâune enquête commune, quâun nombre croissant de hackers se servait du darknet pour recruter des employés afin de les aider à mener des attaques ou des opérations d’initiés dans leurs entreprises. Le plus souvent, les pirates informatiques fournissaient aux nouveaux débauchés les outils et connaissances nécessaires pour commettre la fraude en question, mais surtout pour couvrir toutes les pistes. Comme lâexpliquaient les chercheurs : « Cette approche réduit considérablement le coût de lâopération, car le hacker nâest pas obligé dâeffectuer des exercices de Fishing, et augmente fortement son taux de réussite en permettant de contourner plusieurs des défenses techniques de l’organisation ». Les auteurs de lâétude expliquaient avoir observé 1000 références à ce sujet après avoir sondé le darknet de janvier 2015 à décembre 2016. Un chiffre presque dérisoire aujourdâhui.

65 % des sondés affirment qu’eux-mêmes ou leurs employés ont été approchés entre le 7 décembre 2021 et le 4 janvier 2022 pour aider les pirates à établir un accès initial.

Une nouvelle enquête publiée ce lundi 24 janvier 2022 par Hitachi ID et menée auprès de 100 grandes entreprises informatiques nord-américaines â et plus 5 000 de leur employés â dévoile ainsi toute la dangerosité de ce mode opératoire aux mains des acteurs du ransomware. Lâentreprise spécialisée en solution informatique à destination des entreprises avait déjà conduit une étude sur cette même thématique en novembre 2021, ce qui lui a permis de constater une augmentation de 17 % du nombre d’employés à qui l’on avait déjà proposé de l’argent pour participer à des attaques informatiques contre leur employeur.

La menace peut venir de nâimporte où

Plus précisément, 65 % des sondés affirment qu’eux-mêmes ou leurs employés ont été approchés entre le 7 décembre 2021 et le 4 janvier 2022 pour aider les pirates à établir un accès initial. Dans la plupart des cas, les acteurs de la menace ont utilisé le courrier électronique et les médias sociaux pour contacter les employés, mais 27 % de leurs tentatives de recrutement ont été menées par le biais d’appels téléphoniques et de rencontres physiques. Quant au montant des sommes proposées, la plupart ont reçu une offre inférieure à 500 000 dollars, mais certaines propositions étaient supérieures à un million de dollars.

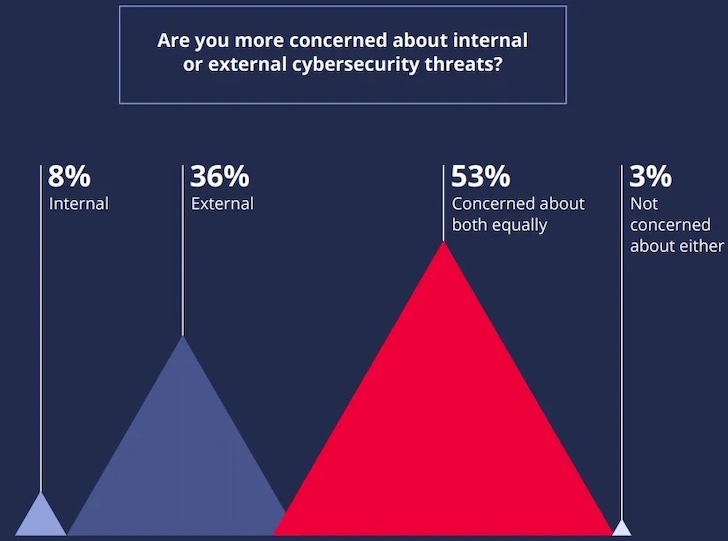

Comme le montrent les résultats de l’enquête, les menaces internes sont généralement ignorées, sous-estimées et non prises en compte lors de l’élaboration de plans de cybersécurité.

Dans la moitié de ces cas, les gangs de ransomware ont attaqué l’entreprise ciblée même sans l’aide d’un initié. Cela montre qu’après avoir sélectionné spécifiquement une entreprise, les hackers sâefforceront dâétablir le mode opératoire le plus sûr et plus avantageux pour eux, sans pour autant reculer devant le premier obstacle rencontré. Comme le montrent les résultats de l’enquête, les menaces internes sont généralement ignorées, sous-estimées et non prises en compte lors de l’élaboration de plans de cybersécurité. Lorsque les responsables informatiques ont été interrogés sur leur degré d’inquiétude face aux menaces internes, 36 % ont répondu qu’ils étaient plus préoccupés par les menaces externes, tandis que 3 % ne s’en inquiétaient même pas.

La chasse aux sorcières

En septembre 2021, la CISA â Certified Information Systems Auditor, une certification professionnelle mondialement reconnue parmi les professionnels de lâaudit, du contrôle et de la sécurité des systèmes dâinformation â avait ainsi publié un outil pour accompagner les entreprises à évaluer leur position face aux menaces internes. Lâautorité américaine nâavait alors pas hésité une seconde à pointer du doigt la hausse de cette tendance. Les entités qui ont décidé de s’attaquer au problème ont renforcé la formation de leurs employés et ont envoyé de faux courriels aux employés des secteurs critiques ayant signalé des employés mécontents ou des indicateurs de faible performance. Cependant, la plupart n’ont pas mis en Åuvre de mesures de sécurité spécifiques pour endiguer le problème.

la « Grande Démission » accentue les chances de succès des acteurs du ransomware dans leurs négociations.

Le fait que les Ãtats-Unis traversent une vague de démissions sans précédentes, depuis devenue mondiale, surnommée la « Grande Démission » accentue les chances de succès des acteurs du ransomware dans leurs négociations. Presque toutes les entreprises ont aujourdâhui dans leurs rangs des employés sur le point de démissionner ou qui ont déjà décidé de partir mais attendent le bon moment. Une offre inattendue impliquant une grosse somme d’argent peut être juste ce quâil leur manque pour passer à lâacte. Mais avant dâaccuser Serge de la compta pour le vol de données sensibles, il serait surement bon de revoir tous vos protocoles informatiques.

source : www.influencia.net